올해도 사업자 현황신고 안내가 왔다.

아내 명의로 임대사업자를 내고 물건을 등록 중이라 올해도 신고 해야한다.

우리의 경우에는 다 - 2 유형 (2주택)

서울 갭투 물건 하나와 다산 임대 물건 하나이다.

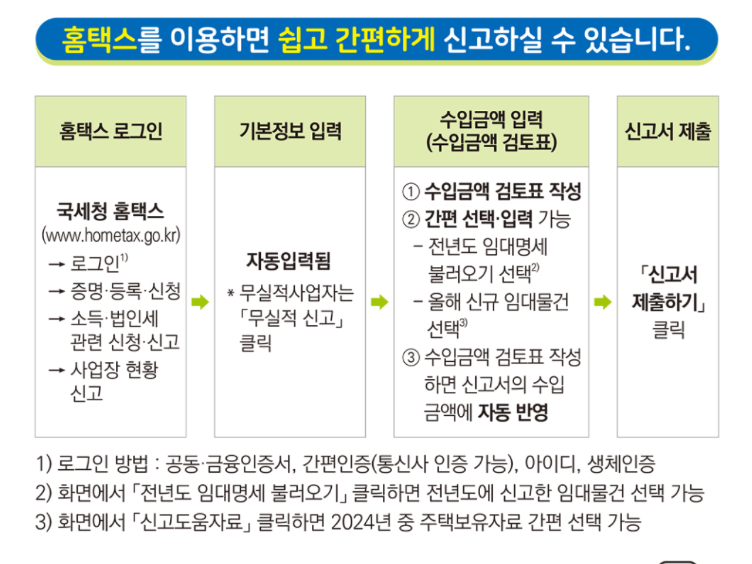

홈택스로 요렇게 신고하면된다.

홈택스 사업자로 들어가서 -> 증명등록신청 -> 소득법인세 관련 신청신고 -> 사업자현황 신고/내역조회

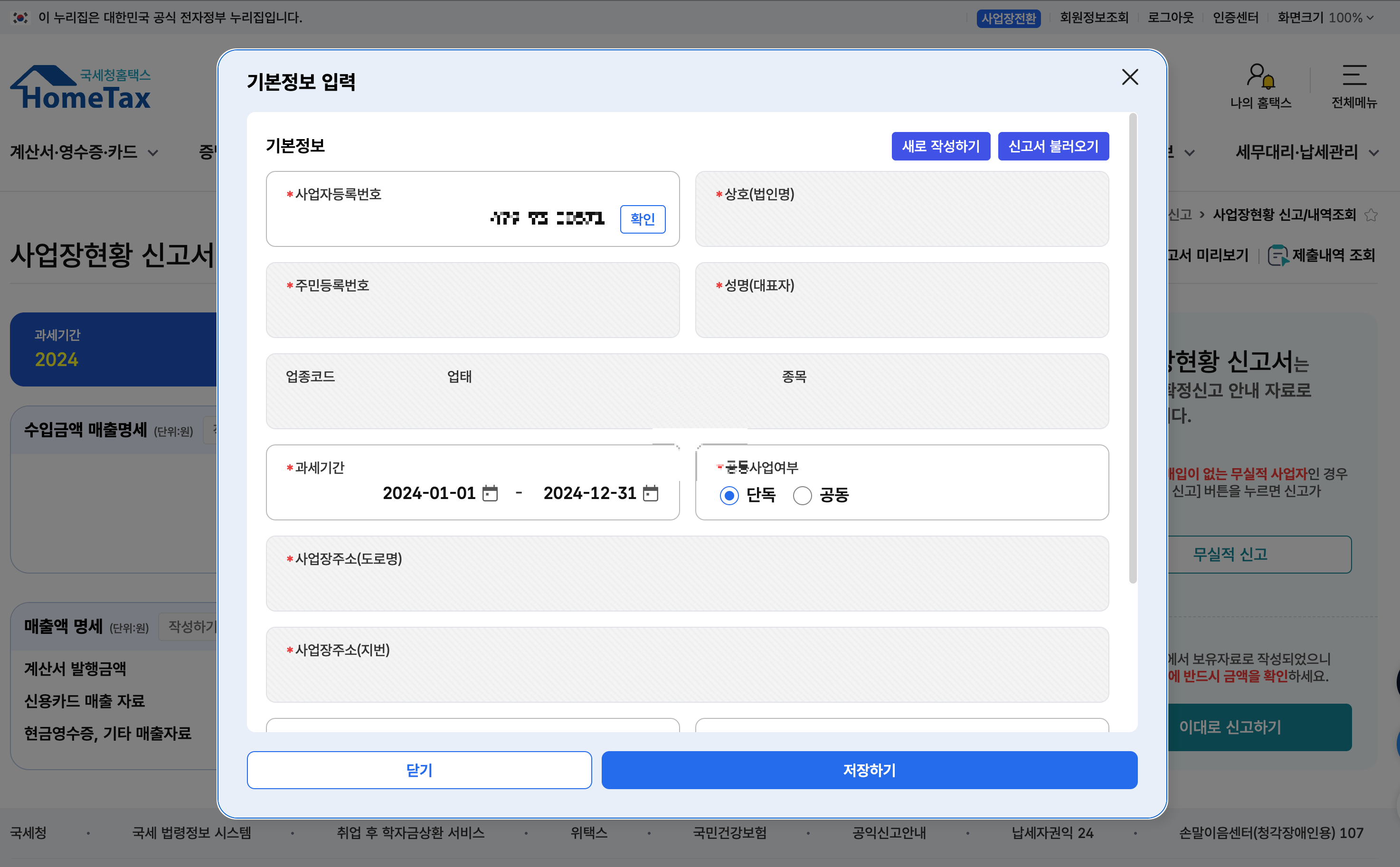

사업자등록번호에 확인을 누르면 기본 정보가 입력되어지고, 나머지 정보들만 채운 후 저장하기

(과세기간은 작년 (2024년) 이므로 자동 입력되어져있음)

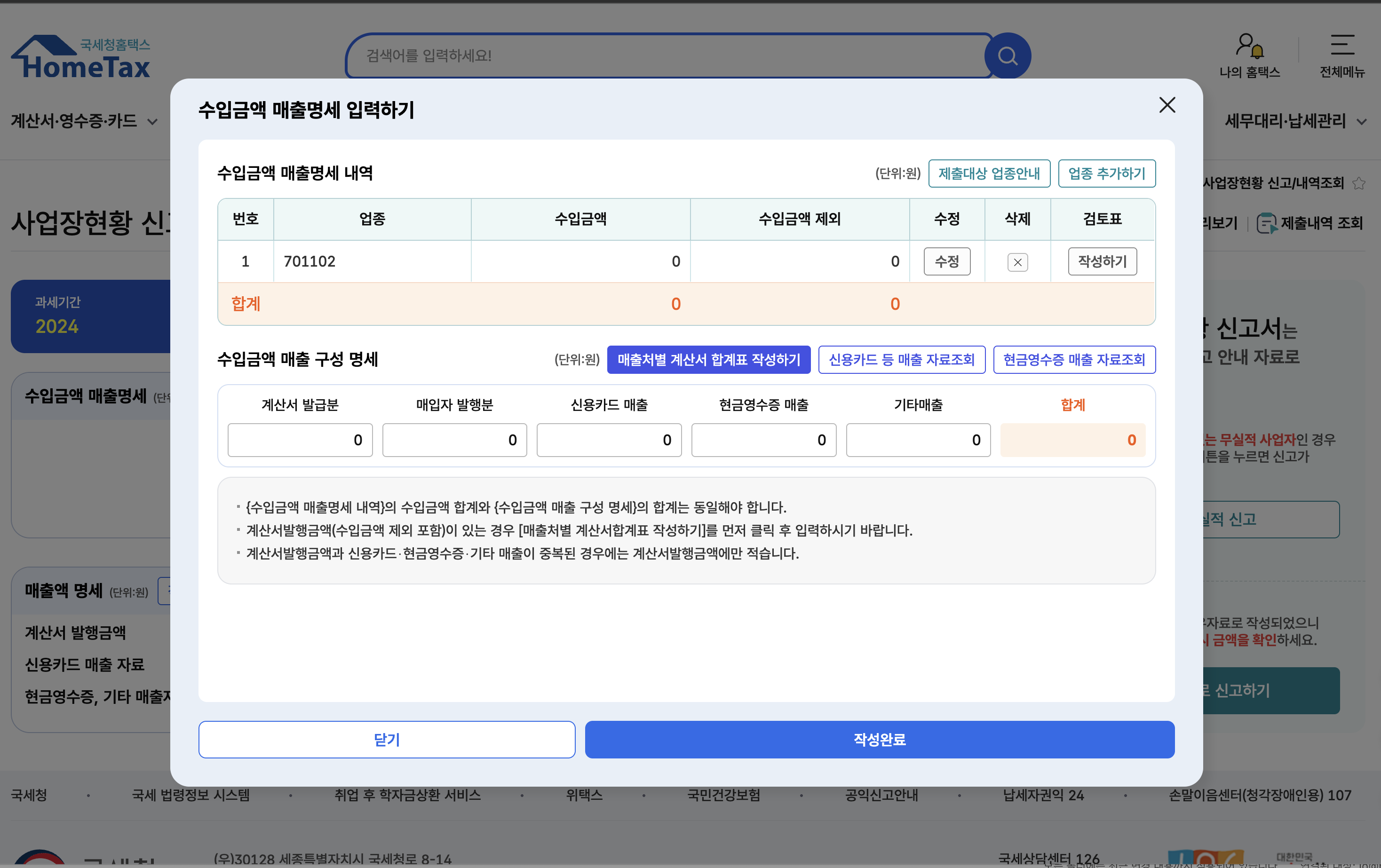

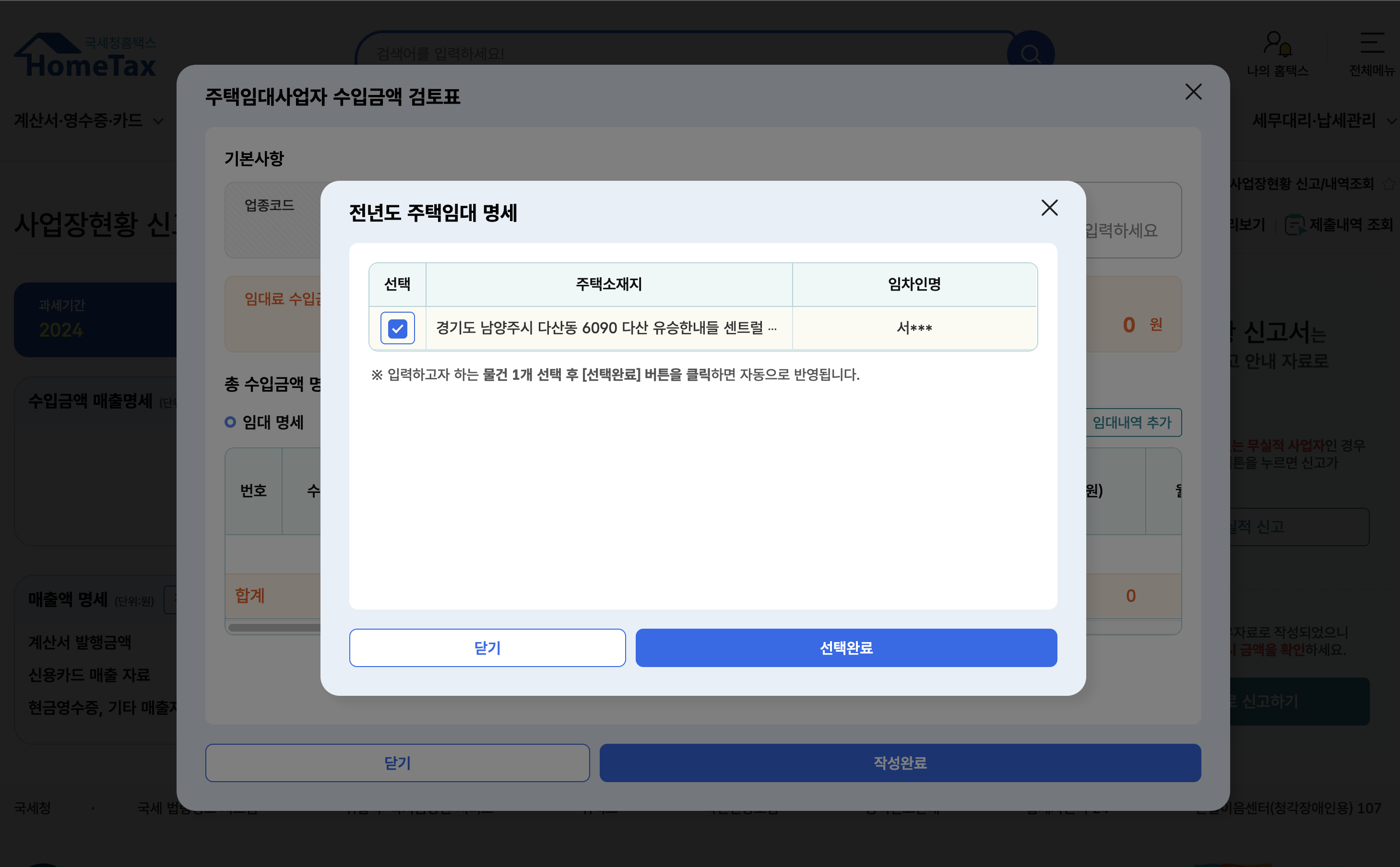

임대사업자로 임대를 준 물건을 등록해야한다. 검토표에 작성하기 클릭!

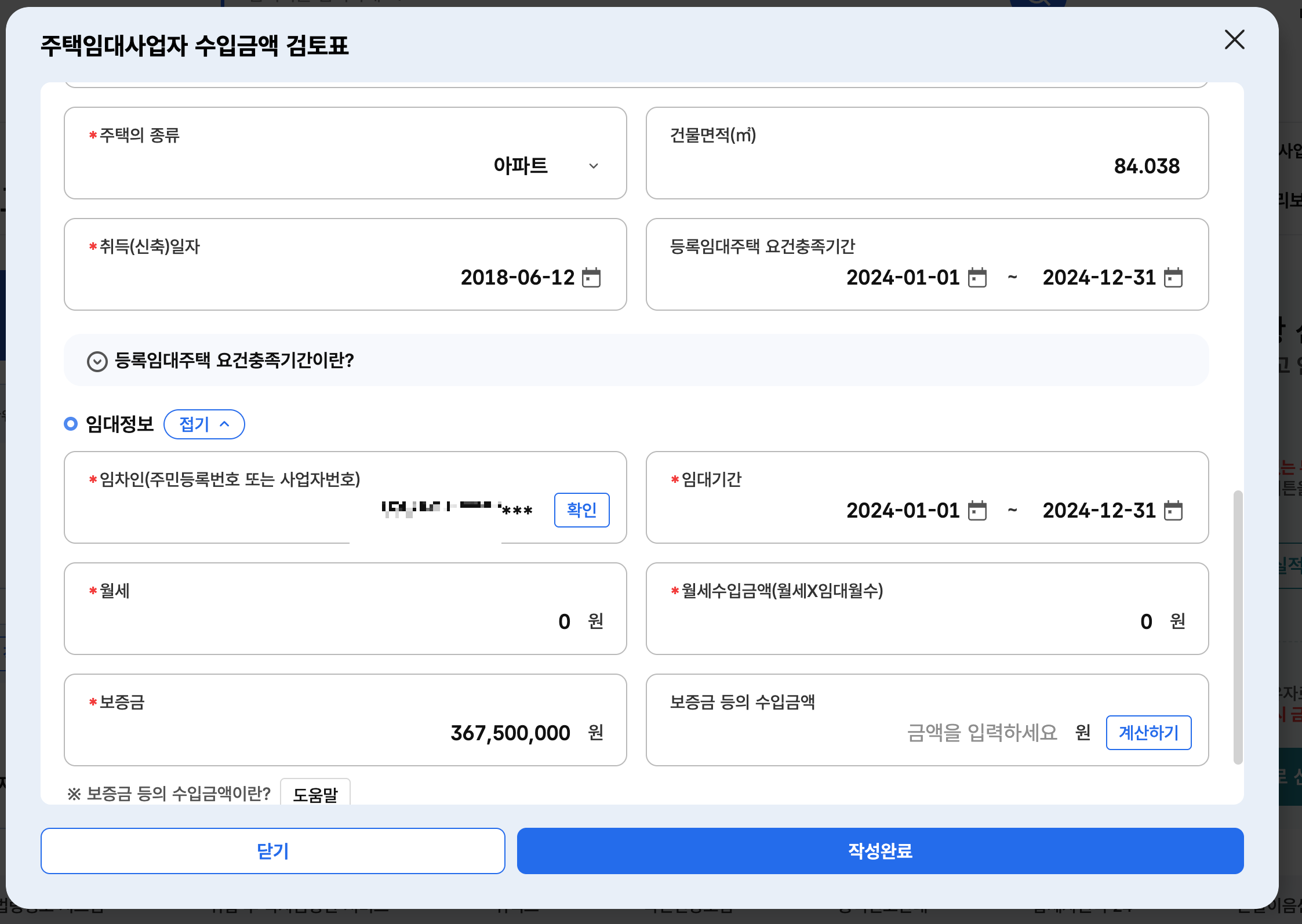

위에 "등록임대주택 요건충족기간"이란?

등록임대주택 요건충족기간이란

2024년 과세기간 주택임대수입금액이 2천만원 이하이고 아래 등록임대주택 요건을 모두 충족하는 기간(모두 충족하는 기간이 없는 경우 입력 생략)<등록임대주택의 요건 ☞ 다음 요건을 모두 충족하여야 함>세무서 사업자등록지자체 임대사업자등록임대보증금 또는 임대료 증가율 5% 이하

ex) 임대기간은 2024.1.1. ~ 2024.12.31.이나, 해당 주택에 대해 ① 2023.7.1. 에 세무서 사업자등록, ② 2024.4.1. 에 지자체 등록, ③ 2024년 중 임대료 증가율 5% 이하 계속 유지한 경우 → 등록임대주택 요건충족기간은 임대기간 중 모든 요건이 충족된 기간인 2024.4.1. ~ 2024.12.31. 임

임대기간을 입력하는 것이 아니라 지자체 및 세무서에 등록한 등록임대기간을 입력하시기 바랍니다.

주택임대사업자로 기등록이되어있고 임대률 5% 이하로 유지되어있어서. 작년 임대 기간을 그대로 넣으면 됨.

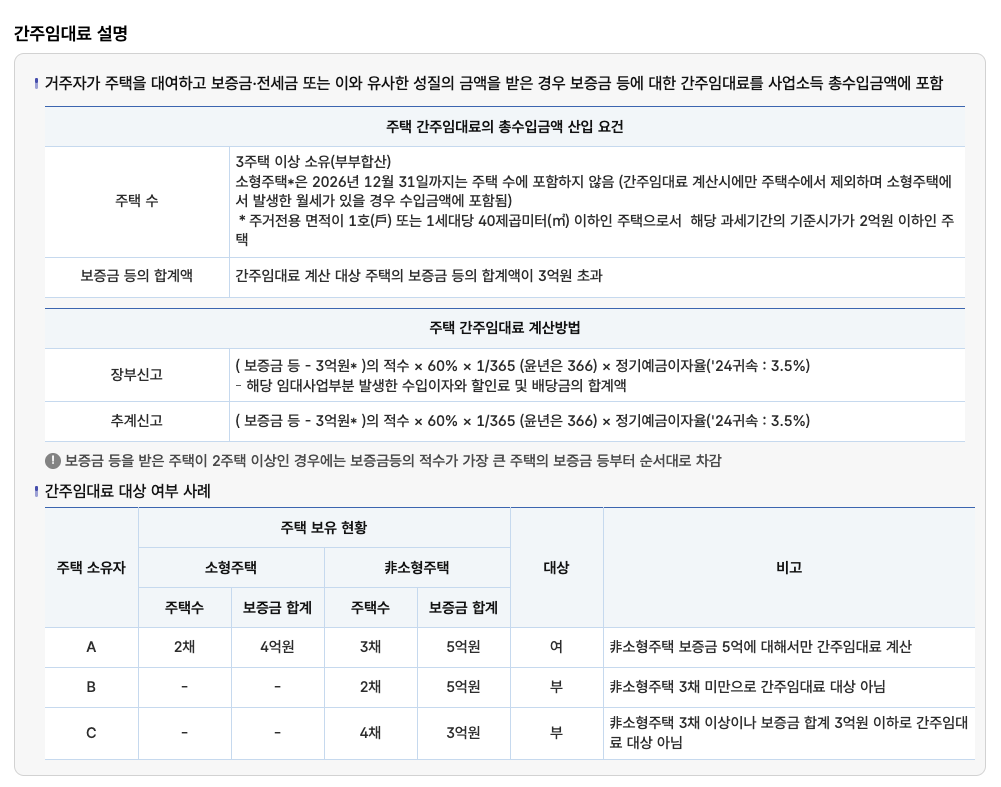

보증금 등의 수입금액이란?

부부합산 3주택 이상이면 계산해서 넣어야 한다...

주택임대사업자 수입금액 검토표도 작성완료.

오른쪽하단에 이대로 신고하기 버튼을 클릭하면 신고완료!